XSS(CrossSite Scripting)是一种常见的网络安全漏洞,它允许攻击者在受害者的网站上注入恶意脚本,这些恶意脚本可以执行各种操作,如窃取用户数据、篡改网页内容或进行其他恶意活动。

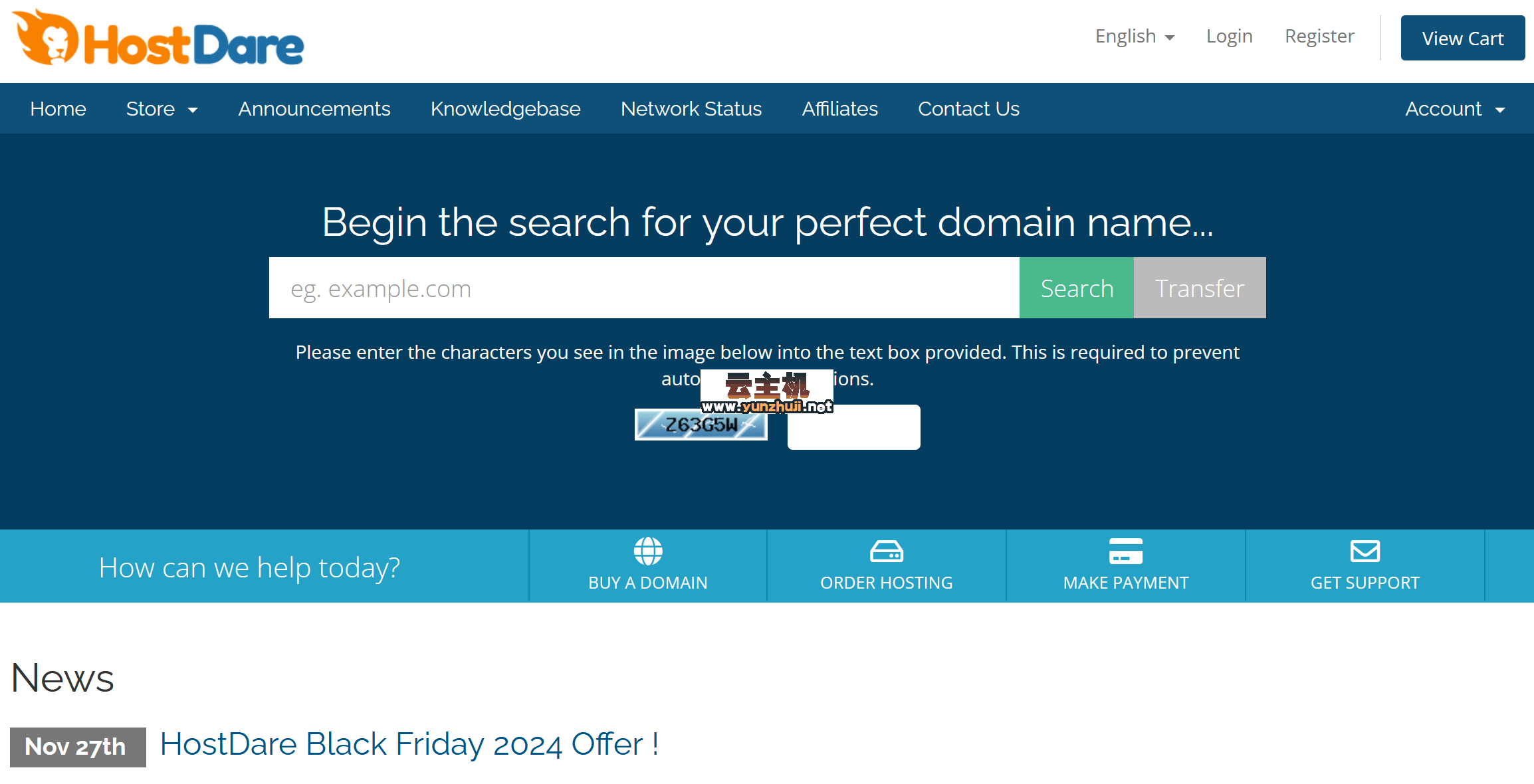

(图片来源网络,侵删)以下是关于XSS的详细解释和使用小标题和单元表格:

1、XSS类型

存储型XSS(Stored XSS):攻击者将恶意脚本存储在受害者的服务器上,当其他用户访问受影响的页面时,脚本会被执行。

反射型XSS(Reflected XSS):攻击者将恶意脚本作为参数传递给受害者的URL,当其他用户访问该URL时,脚本会在他们的浏览器中执行。

DOM型XSS(DOMbased XSS):攻击者通过修改网页的DOM结构来注入恶意脚本,而不需要将脚本存储在服务器上。

2、XSS攻击流程

攻击者找到目标网站存在XSS漏洞的位置。

攻击者构造恶意脚本,并将其注入到目标网站的相应位置。

当其他用户访问受影响的页面时,恶意脚本会在他们的浏览器中执行。

恶意脚本可以窃取用户的敏感信息、劫持用户会话等。

3、XSS攻击示例

存储型XSS示例:攻击者将恶意脚本存储在评论框中,当其他用户查看评论时,脚本会在他们的浏览器中执行。

反射型XSS示例:攻击者将恶意脚本作为URL参数传递给受害者的网站,当其他用户点击链接时,脚本会在他们的浏览器中执行。

DOM型XSS示例:攻击者通过修改网页的DOM结构来注入恶意脚本,而不需要将脚本存储在服务器上。

4、XSS防御措施

输入验证:对用户输入的数据进行验证和过滤,防止恶意脚本注入。

输出编码:对用户输入的数据进行适当的编码,以防止恶意脚本在浏览器中执行。

使用Content Security Policy(CSP):CSP可以限制网页中可执行的脚本来源,减少XSS攻击的风险。

更新和修补:及时更新和修补网站中使用的软件和库,以修复已知的XSS漏洞。

请注意,以上只是对XSS的简要介绍和解释,实际的XSS攻击可能更加复杂和隐蔽,为了保护网站和用户的安全,建议采取综合的安全措施并定期进行安全审计。

云主机测评网

云主机测评网

最新评论

本站CDN与莫名CDN同款、亚太CDN、速度还不错,值得推荐。

感谢推荐我们公司产品、有什么活动会第一时间公布!

我在用这类站群服务器、还可以. 用很多年了。